公開日:2018/11/28

「教育情報セキュリティポリシーに関するガイドライン」のポイントと望ましい整備計画のあり方

平成29年度 文部科学省

「教育情報セキュリティポリシーに関するガイドライン普及事業」説明会講師

シスコシステムズ合同会社

林山 耕寿 氏

教育情報セキュリティポリシーに関するガイドライン策定の背景と対象範囲

① 策定の背景

林山 耕寿 氏

これまで、学校のセキュリティポリシーは、教育委員会を含む地方公共団体全体を対象とした「地方公共団体における情報セキュリティポリシーに関するガイドライン(総務省)」を参考にし、策定・運用されてきた。

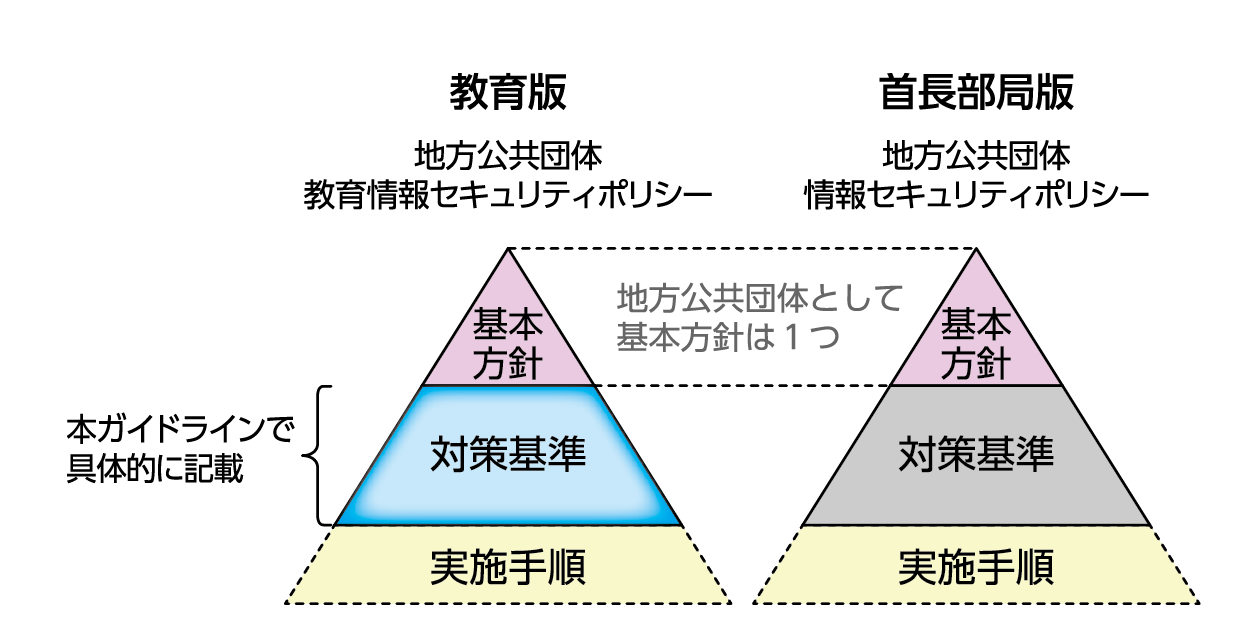

しかしながら、学校現場では、教員だけでなく児童生徒が日常的に情報システムにアクセスする機会がある等、他の行政事務とは異なる特徴がある。このため、情報セキュリティポリシーのうち、基本方針は「地方公共団体における情報セキュリティポリシー」と同一としながらも、学校の特徴を踏まえたセキュリティポリシーの「対策基準」が必要となってきた。この「対策基準」の考え方を示したものが「教育情報セキュリティポリシーに関するガイドライン」である(図表1参照)。

出所:文部科学省「教育情報セキュリティポリシーに関するガイドライン」をもとに作成

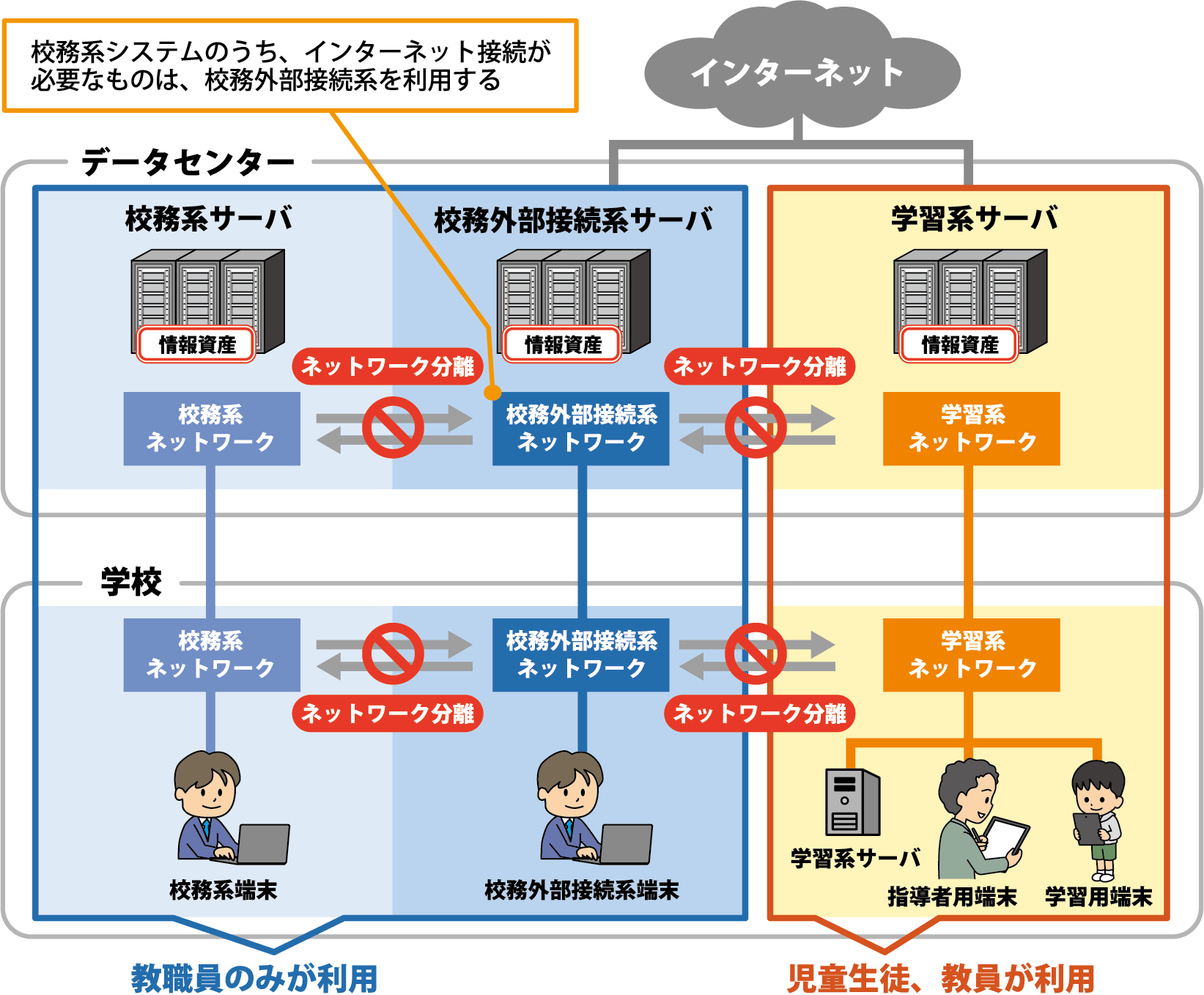

② システム対策の対象範囲

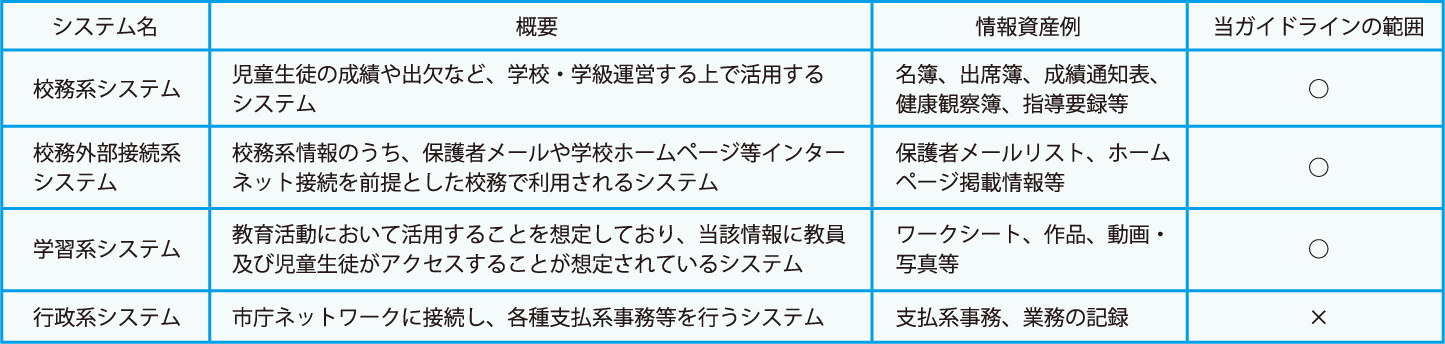

学校で取り扱う情報資産の重要性分類を行い、「重要性が高い情報資産についてはインターネット接続を前提としないシステムで管理すること」を原則とすると、学校で取り扱う情報資産は、「校務系」、「校務外部接続系」、「学習系」、「行政系」の4つのシステムで適切に管理することが重要である(図表2参照)。

「校務系システム」では重要性が高い情報資産を取り扱うため、インターネットのセキュリティリスクから分離し管理することが重要だが、校務処理のうちインターネット接続が必要な校務処理も存在するため、このような場合は「校務外部接続系システム」で校務の情報資産を取り扱う。

「学習系システム」は、4つのシステムのうち唯一児童生徒のアクセスを許可するシステムであり、重要な情報資産は原則含まない(中には個人情報に該当する情報資産を含む場合もあることに留意)。

「行政系システム」は、市庁系ネットワークにつながっているシステムのため、「教育情報セキュリティポリシーに関するガイドライン」の対象外とする。

出所:文部科学省「教育情報セキュリティポリシーに関するガイドライン」をもとに作成

出所:文部科学省「教育情報セキュリティポリシーに関するガイドライン」をもとに作成

対策基準の考え方

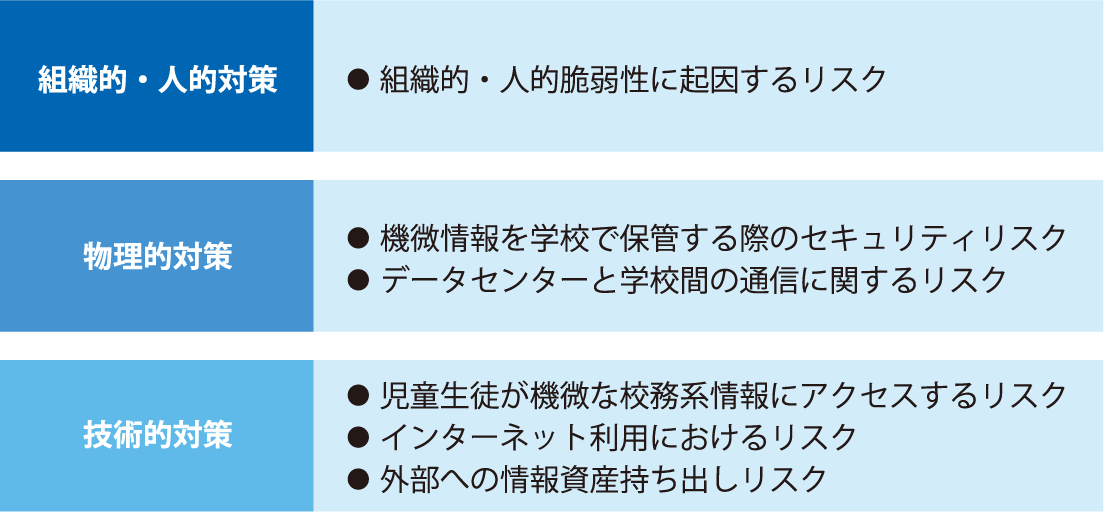

学校における情報セキュリティ対策は、「組織的・人的対策」、「物理的対策」、「技術的対策」の3つの面で取り組む必要がある(図表3参照)。

「組織的・人的対策」では、組織的・人的脆弱性に起因するリスクへの対応を行う必要があり、「物理的対策」では、機微情報を学校で保管する際のセキュリティリスクへの対応やデータセンターと学校間の通信に関するリスクへの対応を行う必要がある。また、「技術的対策」では、インターネット利用におけるセキュリティリスクへの対応や、児童生徒が機微な校務系情報にアクセスするリスクへの対応、外部への情報資産持ち出しリスクへの対応を行う必要がある。

以降に、それぞれの対策のポイントを示す。

組織的・人的対策

~組織設計と研修実施

組織的・人的対策としては、組織・人的脆弱性に起因するリスクへの対応を行う必要がある。

リスクへの対応として、まず取り組むべきことは、組織体制の構築である。

教育情報セキュリティの最高責任者(CISO)は、地方公共団体におけるCISOと共通(副市長等)とすることが基本である。これは地方公共団体が一体となって対策を講じ、教育委員会と首長部局が連携しながら情報セキュリティの確保に取り組むことが重要であるためだ。

組織体制を構築したら、次に現場の教職員に対して、情報セキュリティ意識を持たせるような様々な取り組みを行うことが重要となる。研修計画(eラーニング、集合研修、説明会など)を策定し、毎年度、最低1回研修を行うことが推奨されている。また、セキュリティ事故が起きてしまった際の「初期対応」も重要だ。被害を最小限に留めるうえでも、ルールを明確にし、現場の教職員へ周知しておく必要がある。

出所:文部科学省「教育情報セキュリティポリシーに関するガイドライン」をもとに作成

物理的対策

①情報の保管

~校務系のセンターサーバ化、

(学習系は学校内設置も可)

重要な情報資産を格納する校務系サーバ等は、教育委員会等のセンターサーバ、もしくはセキュリティ要件を満たしたデータセンター等に集約し、教育委員会による一元的な管理を行う必要がある。

学習系サーバについても校務系サーバ等と同様、教育委員会による一元管理が望ましいとされている。しかし、現状では学習系で活用する大容量のデータをスムーズにやりとりできない等の通信インフラ上の課題も多く見られるため、安定的な稼働を担保する前提で「将来的に一元管理」することとなっており、今のところは学校内設置も可としている。ただし、サーバを学校内に設置する場合は、サーバラックに固定したうえで施錠管理を実施し、不特定多数の者が出入りできない場所に設置する必要がある。

②データセンターと学校間の通信

〜適切な通信回線の選択

サーバとともに重要なものが通信回線だ。データセンターと学校間の通信回線は、適切なセキュリティ機能を備えたものを選択することが重要であり、具体的には専用線やVPN等を適切に活用して行く必要がある。インターネットVPNは、インターネットを経由した通信である点に留意が必要である。

技術的対策

①児童生徒による

校務系へのアクセス防止

~学習系と校務系のネットワーク分離

児童生徒による校務系システムへの不正アクセスを防止するため、校務系および学習系の両システム間の通信経路において、論理的または物理的にネットワークを分離しておく必要がある。また、教職員における確実な本人確認も重要となり、取り扱う情報資産の重要性に応じて、ID/パスワードだけではなく、生体認証や物理認証を併用する「二要素認証」が望ましいとされている。当然ながら、このような認証を強化しても、学習系システムなどの児童生徒が閲覧可能な場所に教職員自ら重要な情報を保管しては、セキュリティ確保はできない。機微情報の取り扱い・保管場所には十分に留意する必要がある。

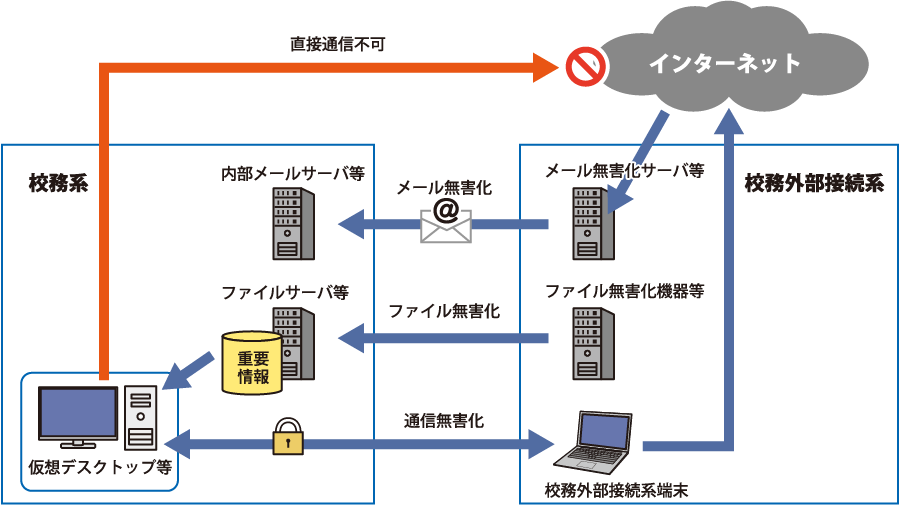

②インターネット利用

インターネットから侵入する脅威への対策の1つ目として、機微な校務系情報を扱う校務系システムと、インターネット接続を前提とする校務外部接続系システムとを分けて管理する必要があり、両システム間の論理的または物理的なネットワーク分離が必要となる。

①と②のネットワーク分離を整理すると、図表4のような構成になり、3つのシステムがそれぞれ、論理的または物理的にネットワーク分離されている必要がある。

なお、校務系・校務外部接続系・学習系システムの分離徹底後、校務系システムと校務外部接続系システム、学習系システム間で通信を行う場合には、「無害化」の処理が必要となる。無害化機器選定にあたっては、対応ファイル種等を確認した上で導入を検討する必要がある。

2つ目の対策として、学校のインターネット接続環境をセンター集約することが挙げられる。教育委員会にインターネット接続口を集約することで、機器・運用の共同利用によるコスト低減(割り勘効果への期待)や、情報セキュリティ専門人材によるセキュリティレベルの確保・向上を図ることが可能となる。

3つ目として、校務外部接続系サーバ及び学習系サーバ(機微な個人情報を保管する場合に限る)の暗号化の実施が挙げられる。保護者メール等の情報や学習所見等は、インターネット接続を前提とする校務外部接続系サーバ及び学習系サーバに一時保管されるケースも想定される。このような場合は、ファイルの暗号化を行うなど、ファイルが流出しても関係者以外が閲覧できないような対策が必要とされる。

③外部への情報資産持ち出し

外部へ情報資産を持ち出す際は、教育委員会が管理する電磁的記録媒体以外は使用できないようにすることが必要である。一方、このルール徹底を人的な運用のみで制御することは非常に困難であるため、システムでの制御で補うことが重要である。また、持ち出した電磁的記録媒体の紛失対策も必要となる。具体的には、情報の暗号化を行い、紛失や盗難が直ちに情報漏洩につながらないような仕組みの構築が重要である。

出所:文部科学省「教育情報セキュリティポリシーに関するガイドライン」をもとに作成